Breaking. O FBI abriu investigação formal sobre sete jogos da Steam que estavam sendo usados como vetores de malware - e a agência quer identificar todas as vítimas. Se você baixou algum indie suspeito entre maio de 2024 e janeiro de 2026, é hora de checar sua biblioteca e seu PC com urgência.

A Divisão de Seattle do FBI publicou um comunicado oficial em 11 de março confirmando que acredita ser obra de um único agente malicioso a série de jogos infectados que passou pela curadoria da Valve nos últimos dois anos. Os títulos identificados na investigação são: BlockBlasters, Chemia, Dashverse (também listado como DashFPS), Lampy, Lunara, PirateFi e Tokenova. Todos foram removidos da loja, mas o estrago já tinha sido feito.

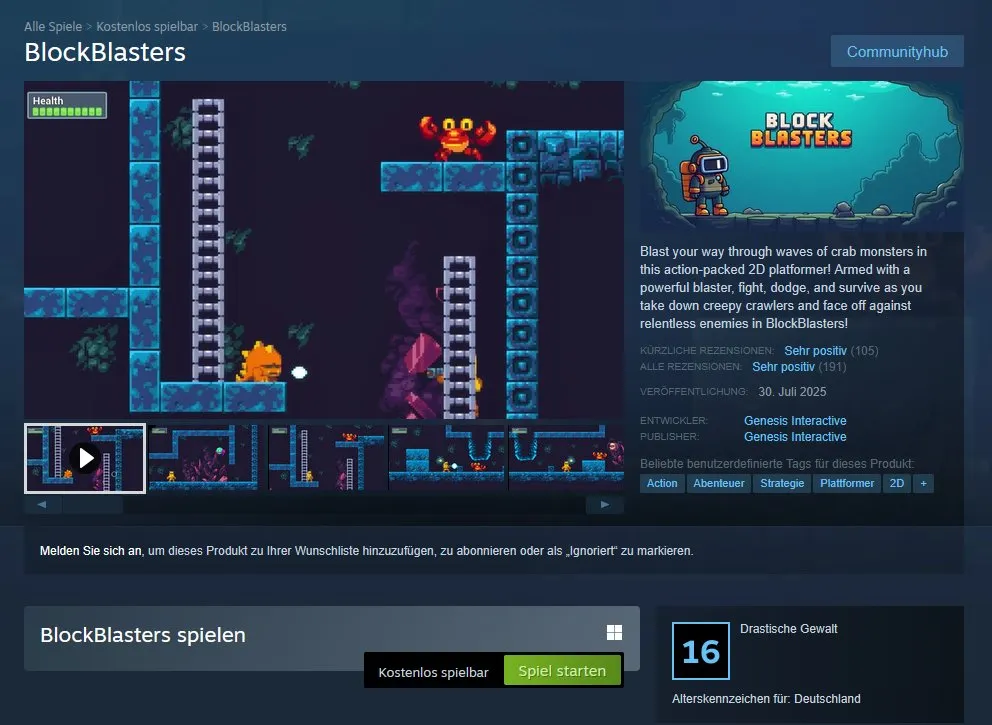

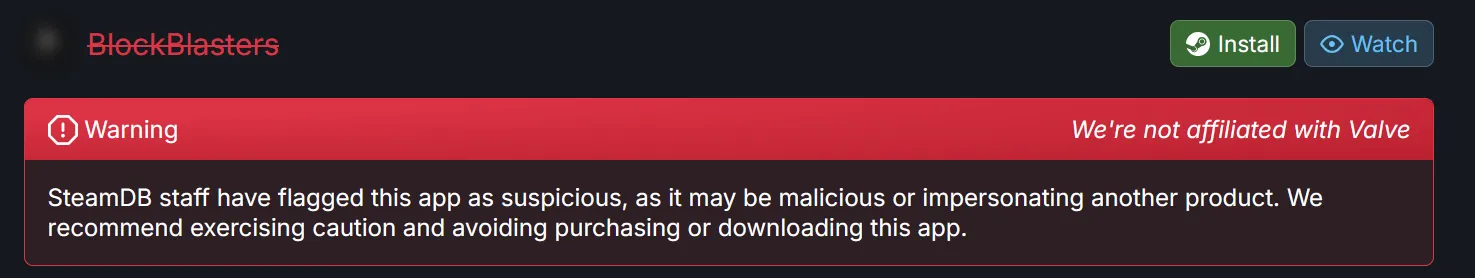

O caso mais emblemático, sem dúvida, é o BlockBlasters. O jogo foi lançado em julho de 2025 pela Genesis Interactive como um platformer 2D aparentemente inofensivo - chegou a acumular centenas de avaliações positivas. A bomba veio em agosto, num update que injetou scripts maliciosos no executável. A empresa de segurança G Data identificou os arquivos: o pacote desabilitava o Microsoft Defender, vasculhava dados de carteiras de criptomoedas, roubava senhas salvas no navegador e mandava tudo para um servidor externo. O build infectado ficou disponível por quase um mês e, segundo o SteamDB, foi baixado mais de 100 vezes antes de ser retirado.

A história virou caos total quando o streamer da Twitch RastalandTV, que estava em tratamento contra um câncer em estágio 4 e havia arrecadado fundos da comunidade numa live, perdeu cerca de US$ 32 mil em criptomoedas numa transmissão ao vivo depois de instalar o BlockBlasters. A comunidade rastreou conversas dos responsáveis pelo golpe - e a resposta deles foi que o streamer “recuperaria o dinheiro em algumas horas”. Segundo pesquisadores de segurança, o malware do BlockBlasters drenou mais de US$ 150 mil ao longo de centenas de contas afetadas.

O PirateFi, lançado gratuitamente em fevereiro de 2025 com temática “web3 de sobrevivência”, foi outro caso que acendeu o alerta. A Valve chegou ao ponto de recomendar que jogadores afetados formatassem completamente os computadores - uma medida raramente adotada por empresas de games, mas que indicava a gravidade do comprometimento. O Chemia, por sua vez, foi vinculado ao grupo EncryptHub, que injetou binários maliciosos num update de early access.

O padrão se repete em todos os casos investigados pelo FBI: o jogo passa pela triagem inicial da Valve sem problemas, depois recebe um update que carrega o payload malicioso. O info stealer - programa que rouba credenciais, cookies de sessão, dados de carteiras e senhas do navegador - entra em ação enquanto o jogo está rodando normalmente em segundo plano. É um Cavalo de Tróia clássico, mas executado dentro de uma das plataformas mais confiadas do mercado de PC.

O FBI está pedindo que qualquer pessoa que tenha instalado esses títulos no período investigado preencha um formulário no site oficial da agência ou entre em contato pelo e-mail Steam_Malware@fbi.gov. A participação é voluntária, mas a agência deixa claro que vítimas podem ter direito a ressarcimento e outros direitos previstos em lei federal americana. Importante: ao entrar em contato com o FBI, sua identidade não permanece anônima - a agência pode agendar uma entrevista com você. A Valve também enviou novos e-mails para usuários afetados confirmando que a comunicação do FBI é legítima.

Para a comunidade brasileira, esse alerta importa muito. O Brasil está entre as regiões de crescimento mais acelerado do Steam nos últimos cinco anos, ao lado de Japão, China, Alemanha e Estados Unidos, segundo dados da própria Valve. A plataforma atingiu 42 milhões de usuários simultâneos em janeiro de 2026, e os jogadores brasileiros representam uma fatia significativa desse número. Indie games gratuitos ou muito baratos - exatamente o perfil dos títulos infectados - são populares aqui justamente porque contornam o problema dos preços em dólar. Isso coloca a galera do Brasil na linha de fogo.

Se você tem algum desses sete jogos na biblioteca, a recomendação é clara: não basta desinstalar. Rode um antivírus completo, mude as senhas de todas as contas importantes (Steam, e-mail, banco), revogue sessões ativas onde puder e cheque se há aplicativos desconhecidos instalados no sistema. Se o PirateFi estiver no histórico, considere seriamente a formatação completa - foi o que a própria Valve recomendou.

O que fica de lição - e de cobrança - é para a Valve. A Steam Direct permite que qualquer desenvolvedor publique um jogo pagando apenas US$ 100 de taxa reembolsável. O volume de lançamentos é enorme, e a verificação automatizada claramente não dá conta quando o ataque vem num update pós-aprovação. A estratégia de passar na triagem com um build limpo e infectar depois já era conhecida de pesquisadores de segurança há anos. A empresa ainda não se pronunciou publicamente sobre as mudanças que pretende implementar - e com uma investigação federal aberta, essa fila de omissão vai ficar cada vez mais difícil de manter.

Com 132 milhões de usuários mensais ativos e mais de 117 mil jogos no catálogo, a Valve administra um ecossistema de escala absurda. Mas escala não é desculpa para deixar jogadores formatando computador por conta de um indie que passou pelo processo de aprovação da plataforma. O FBI foi mais rápido que a própria empresa em reconhecer a dimensão do problema. Agora é ver se a Valve vai esperar o processo judicial chegar ou vai agir antes.

Carla Mendes

Cobrindo esports desde 2018

Cobrindo cenário competitivo de esports desde 2018. Acompanha torneios e equipes profissionais.

LEIA TAMBEM

Como não cair nos golpes de GTA 6 que já estão rodando antes do lançamento

Bond precisou de um dia para fazer o que o Hitman nunca conseguiu na história da IO Interactive