Novo ataque rouba contas de WhatsApp usando um SMS da sua operadora. Veja como se proteger.

Pesquisadores italianos revelaram o Morpheus, spyware que usa a própria operadora de telefonia como cúmplice para instalar um app falso e roubar contas de WhatsApp.

Seu sinal de dados móveis para de repente. Chega um SMS da operadora explicando o problema e pedindo para instalar um app de atualização para resolver. Você instala. O app pede sua digital para confirmar a identidade.

Quando você confirma, um spyware acaba de ganhar acesso completo à sua conta do WhatsApp.

Isso não é hipótese. Pesquisadores da Osservatorio Nessuno, organização italiana de direitos digitais, revelaram em 24 de abril um ataque real com esse mecanismo exato. O spyware se chama Morpheus e foi desenvolvido pela IPS Intelligence, empresa italiana com mais de 30 anos de operação vendendo tecnologia de interceptação para governos. A IPS atua em mais de 20 países e tem forças policiais italianas entre seus clientes. Isso não é grupo de hackers num porão. É produto comercial com clientela governamental.

O papel da operadora de telefonia no ataque do Morpheus

O detalhe que muda tudo: a operadora de telefonia da vítima participa ativamente do golpe.

O processo documentado pelos pesquisadores funciona assim: a operadora bloqueia intencionalmente o acesso de dados móveis da vítima. Em seguida, a mesma operadora envia um SMS dizendo que o celular precisa de uma atualização para voltar a funcionar, com link para baixar o app.

O app é o Morpheus, disfarçado de atualização legítima do sistema.

Depois de instalado, o Morpheus usa as funções de acessibilidade do Android. Esses recursos foram criados para auxiliar pessoas com deficiência, mas dão a aplicativos externos a capacidade de ler a tela e interagir com outros apps sem que o usuário perceba. O spyware usa isso para monitorar o dispositivo, exibir uma tela de reinicialização falsa e depois reproduzir uma interface idêntica à do WhatsApp, pedindo autenticação biométrica.

Quando o usuário confirma a digital achando que está desbloqueando o WhatsApp, o Morpheus usa esse gesto para adicionar um novo dispositivo à conta. Quem está do outro lado ganha acesso total: todas as conversas, todos os grupos, capacidade de se passar pela vítima.

A cadeia funciona porque você não tem como desconfiar de um SMS que aparentemente vem da operadora. Se a operadora está no meio do ataque, a mensagem parece completamente legítima por definição.

Morpheus vs. Pegasus: o que “spyware barato” significa na prática

O Morpheus está classificado como “spyware de baixo custo”, não porque seja amador, mas porque usa engenharia social em vez das técnicas de exploração zero-click que caracterizam ferramentas como o Pegasus, desenvolvido pelo Grupo NSO.

Zero-click significa que o alvo não precisa fazer nada para ser infectado: o ataque acontece só de receber uma mensagem ou ligação. É mais caro e tecnicamente mais complexo de desenvolver. O Morpheus precisa que você instale o app e confirme a biometria. Menor custo técnico, requer convencimento, mas funciona.

Os pesquisadores identificaram o spyware através de análise de infraestrutura: registros de endereços IP e fragmentos de código em italiano com referências a Gomorra - o livro de Roberto Saviano sobre a Camorra napolitana, também conhecido pela série. A IPS Intelligence não respondeu ao pedido de comentário do TechCrunch quando o caso veio a público.

Os alvos documentados são ativistas políticos na Itália. Os nomes específicos não foram divulgados.

O segundo caso italiano com app falso mirando no WhatsApp em três semanas

O Morpheus não está surgindo no vácuo. No começo de abril, o WhatsApp notificou cerca de 200 usuários de iPhone que instalaram um app falso feito por outra empresa italiana, a SIO - caso separado mas com padrão reconhecível: firma de interceptação governamental, app falso mirando no WhatsApp.

A Itália tem, segundo os próprios pesquisadores, uma “tática estabelecida” de usar apps falsos em operações de vigilância. Dois casos em um mês, duas empresas diferentes, mesmo país, WhatsApp como alvo comum.

O que o Morpheus significa para quem usa WhatsApp no Brasil

O Brasil é um dos maiores mercados de WhatsApp do mundo. Para a maior parte dos usuários brasileiros, o aplicativo não é uma opção: é onde trabalho é combinado, onde transações são fechadas, onde família se organiza. Perder acesso à conta não é inconveniente. É dano concreto.

Não há relato confirmado de uso do Morpheus ou do SIO no Brasil. O ponto não é criar pânico. É que o mecanismo foi testado, documentado e funciona, e o WhatsApp é o aplicativo que um atacante com acesso à operadora teria mais interesse em comprometer por aqui.

O golpe de atualização falsa de Android não é novo no Brasil. O que diferencia o Morpheus é a escala da infraestrutura por trás: não é script genérico de phishing, é produto desenvolvido por empresa com 30 anos de mercado e contratos governamentais ativos, usando a operadora como parte da cadeia de ataque.

Como checar se o seu WhatsApp foi comprometido

Regra simples: atualização de sistema não chega por SMS com link.

Se o sinal de dados parar e você receber uma mensagem pedindo para instalar alguma coisa, não instale. Ligue para a operadora pelo número oficial que está na fatura ou no site deles e confirme se há algum problema real. Se for legítimo, eles vão confirmar.

O WhatsApp nunca pede autenticação biométrica através de um app separado. A autenticação real usa código SMS enviado para o número cadastrado, nada mais.

Se você instalou algum app suspeito recentemente:

- Vá em Configurações no WhatsApp, depois em Dispositivos Conectados.

- Se aparecer algum dispositivo que você não reconhece, desconecte imediatamente.

- Depois revogue todas as sessões e reautentique do zero.

O Morpheus foi identificado agora, mas o vetor do ataque, app pedindo permissão de acessibilidade depois de engenharia social via SMS, circula em variações há anos. A diferença é quem está por trás.

Isso não é hacker solitário. É produto, cliente governamental, e operadora participando.

Lucas Ferreira

Gamer desde o PS1, cético desde sempre

Jornalista de tecnologia e games. Cobre a indústria tech e gaming há mais de 10 anos.

LEIA TAMBEM

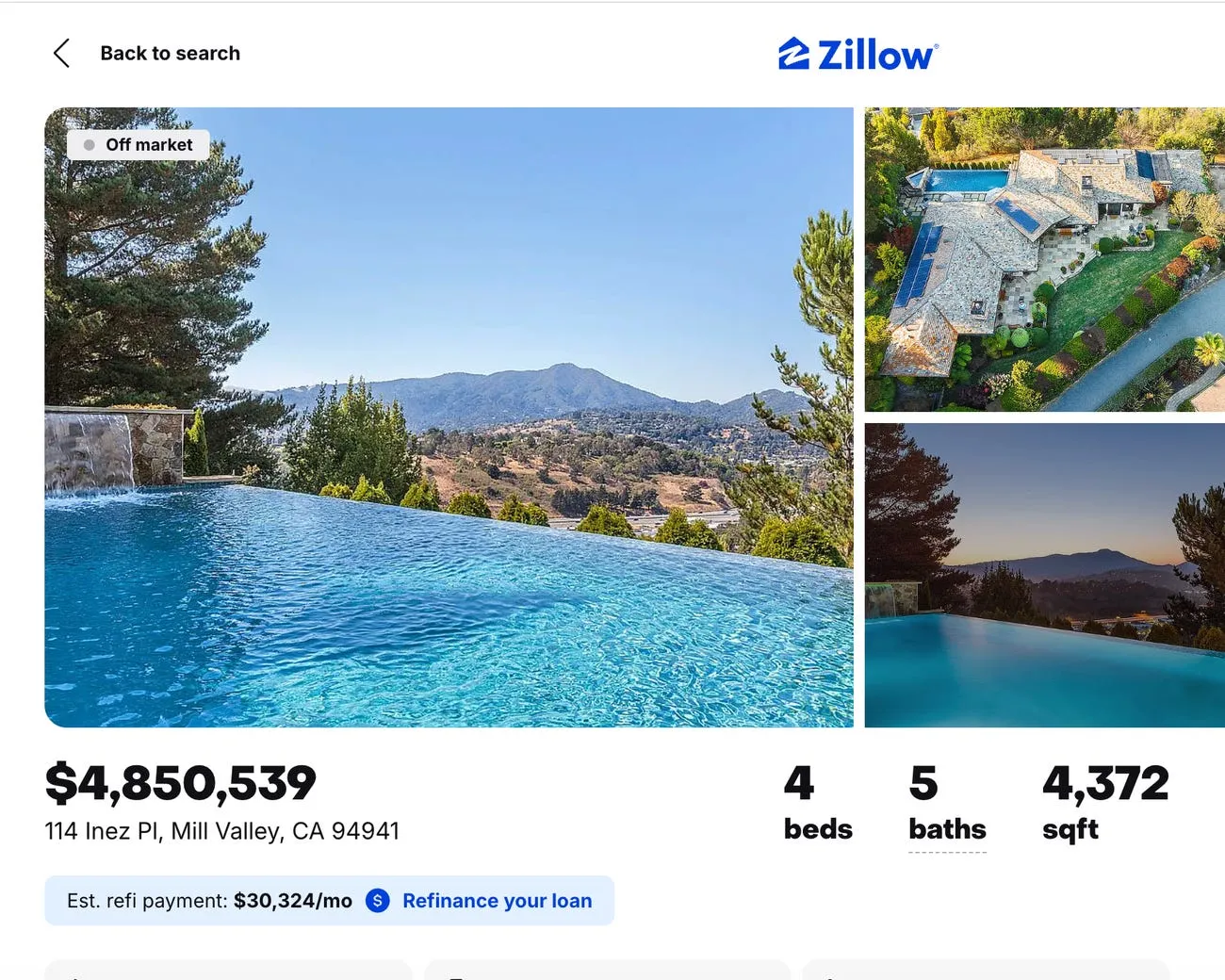

Essa mansão de US$ 4,75 milhões no Vale do Silício não aceita dinheiro. Só aceita ações da Anthropic.

A OMS recomendou contra o adoçante artificial em 2023. A ciência de 2025 e 2026 só acumulou mais razões.