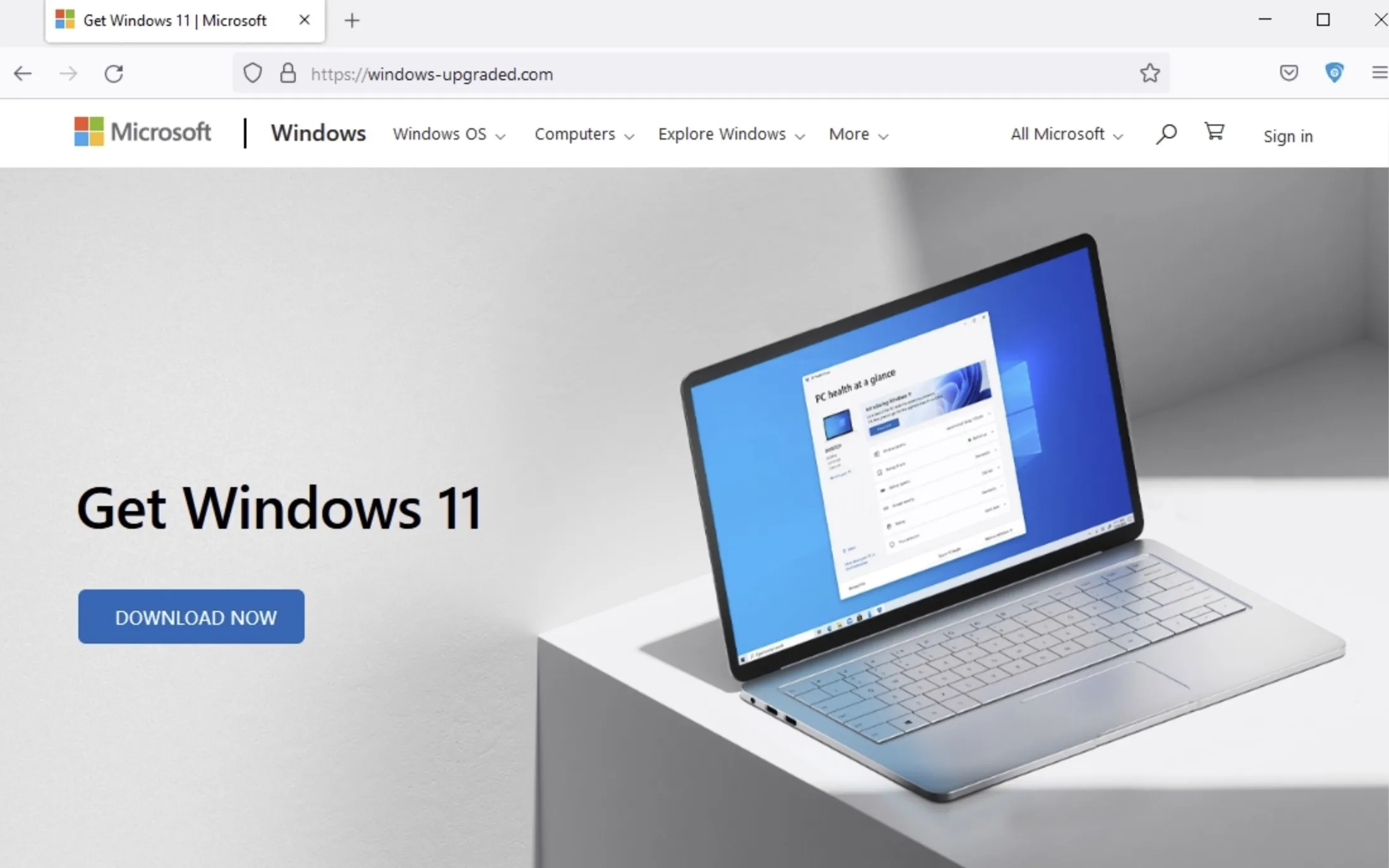

Site falso de suporte da Microsoft está roubando senhas disfarçado de atualização do Windows 11. E nenhum antivírus detecta.

Domínio microsoft-update.support finge ser a Microsoft, entrega malware que rouba senhas do navegador, carteiras cripto e tokens do Discord. Zero detecção.

A Malwarebytes descobriu na quarta-feira (9) um site falso que se passa pela página de suporte da Microsoft. O domínio se chama microsoft-update.support. Parece oficial, parece que dá pra confiar. Mas o arquivo MSI que você baixa por ele não é uma atualização do Windows 11. É um malware que rouba suas senhas, cookies do navegador, dados de cartão de crédito salvos e token do Discord.

O pior: no momento da descoberta, 69 antivírus testados no VirusTotal não detectaram nada.

Como funciona a armadilha

O site reproduz o visual da Microsoft, inclusive uma tela chamada “Installation Database” com a Microsoft listada como autora. Tudo em francês, o que já deixa claro quem é o alvo principal. A página oferece um pacote supostamente de atualização cumulativa pro Windows 11 versão 24H2, o release atual do sistema que recebe patches mensalmente nas terças-feiras de Patch Tuesday. Todo mundo que usa Windows está acostumado a rodar esses updates. O instrumento do golpe é justamente a familiaridade.

O arquivo baixado se chama WindowsUpdate 1.0.0.msi e tem 83 MB. Foi gerado com o WiX Toolset, uma ferramenta legítima de código aberto pra criar instaladores. Usar tecnologia de verdade por cima de malware faz o pacote parecer profissional.

O que acontece quando você executa o MSI é uma cadeia sofisticada de execução. Primeiro o instalador implanta um aplicativo Electron (basicamente um navegador Chromium enxuto com JavaScript embutido) dentro da pasta local do usuário. Esse Electron dispara um script VBS chamado AppLauncher.vbs. O VBS por sua vez inicia um interpretador Python renomeado pra _winhost.exe, fingindo ser um processo do sistema. O Python importa as bibliotecas que fazem o trabalho sujo.

O que está sendo roubado

O malware tem dois componentes principais. O primeiro, com cerca de 7 MB, é um ladrão de credenciais genérico. Usa criptografia PBKDF2, SHA-256 e AES pra extrair e decifrar senhas salvas em Chrome, Firefox, Edge e outros navegadores. Pega cookies de sessão, dados de cartão de crédito armazenados, tudo que o navegador guarda.

O segundo, com cerca de 1 MB, é específico pro Discord. Modifica o próprio código do Discord instalado no computador pra interceptar token de login, dados de pagamento e mudanças de autenticação em dois fatores. Quando você abre o Discord depois da infecção, ele continua funcionando normalmente pra você. Pra quem está colhendo seus dados, está tudo sendo mandado em tempo real.

O malware se mantém no sistema via uma chave de registro em HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run com o nome “SecurityHealth”. Esse nome imita o processo legítimo do Windows Security Health, o que faz o malware passar invisível pra quem olha rapidamente a lista de programas que iniciam com o Windows. Tem também um atalho criado com o nome Spotify.lnk, mais uma cortina de fumaça.

Por que os antivírus não pegam

O pacote estava com zero detecções no VirusTotal em 69 engines quando a Malwarebytes analisou. O VBS launcher também tinha zero detecções em 62 engines. Nenhuma regra YARA dava match. A pontuação comportamental era classificada como baixo risco.

Três fatores explicam a evasão: o código malicioso fica enterrado dentro de uma casca Electron que a maioria dos antivírus não inspeciona em profundidade. O código JavaScript é fortemente ofuscado. E o processo Python renomeado pra _winhost.exe passa por processo do sistema na análise superficial.

A infraestrutura de comando e controle também abusa de serviços legítimos pra não levantar alertas de rede. Os servidores de C2 rodam no Render.com e no Cloudflare Workers. A exfiltração final vai pro GoFile.io. Tudo tráfego pra domínios conhecidos e bem-vistos, sem IPs suspeitos pra bloquear.

No sandbox, o malware foi visto chamando taskkill.exe mais de 200 vezes, padrão clássico de infostealer que mata processos de segurança, navegadores (pra destravar os bancos de dados de senhas) e concorrentes de malware antes de começar a coletar.

Por que o Brasil está na linha de frente

O ataque atual mira francófonos, mas a estrutura é facilmente replicável em português. E o Brasil é um dos países mais atingidos por infostealers no mundo. A KELA Cyber colocou o Brasil em segundo lugar global em infecções por infostealer em 2024. No primeiro semestre de 2025, o país estava consistentemente entre os top 5, ao lado de Índia, EUA, Indonésia e Paquistão. O roubo de credenciais cresceu 160% globalmente em 2025, e o Brasil aparece entre os 10 países mais atingidos.

A combinação é explosiva: base gigantesca de usuários Windows, alto índice de software pirata, segurança corporativa fraca em muitos setores, e consciência de segurança desigual. Um equivalente em português do microsoft-update.support provavelmente já está em preparação em algum fórum.

Como se proteger

A regra é simples: atualizações do Windows nunca vêm como arquivo MSI baixado de um site qualquer. O caminho legítimo é Configurações > Windows Update ou, se você realmente precisa, o Microsoft Update Catalog oficial em catalog.update.microsoft.com. Qualquer site oferecendo atualização cumulativa como instalador pra download é golpe.

Se você já caiu: rode um antivírus sério (Malwarebytes já atualizou as assinaturas), procure a pasta C:\Users\seu_usuario\AppData\Local\Programs\WindowsUpdate\ e apague tudo, remova a chave de registro “SecurityHealth” do HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run, troque todas as suas senhas salvas em navegador, e revogue seu token do Discord.

E da próxima vez que você for instalar uma atualização vinda de um site que parece da Microsoft mas não é support.microsoft.com, pare. A Microsoft não precisa de domínio paralelo pra distribuir patch. Quem precisa é quem está roubando suas senhas.

Bruno Silva

Entusiasta de hardware e overclocker nas horas vagas

Especialista em hardware, benchmarks e overclock. Analisa componentes e tendências do mercado.

LEIA TAMBEM

A Flórida virou o primeiro estado a processar a OpenAI - e quer Sam Altman pagando do próprio bolso

A IA vai fazer 80% das suas tarefas. Os 20% que sobram decidem seu emprego